Новые методы взлома компьютеров, фишинг с помощью СМС и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- В ФБР оценили ущерб от киберпреступлений в $21 млрд.

- В Chrome внедрили защиту от инфостилеров на уровне чипа.

- В Украине разоблачили «помощников в торговле криптовалютой».

- Исследователи обнаружили новые методы взлома компьютеров.

В ФБР оценили ущерб от киберпреступлений в $21 млрд

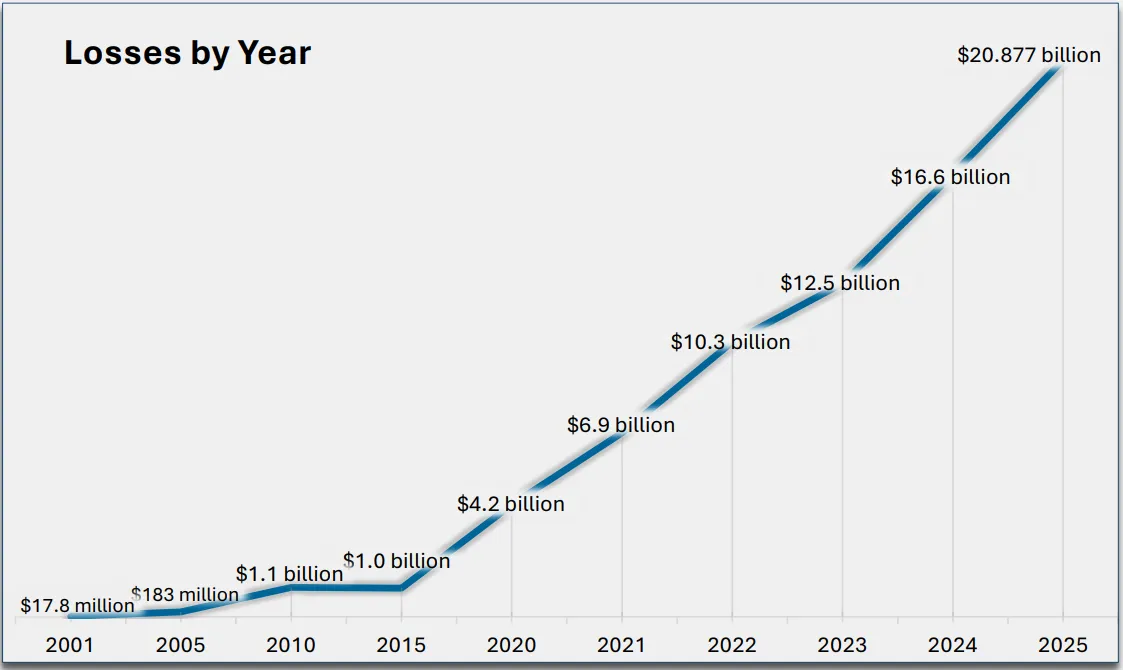

Жертвы в США потеряли около $21 млрд в результате киберпреступлений. Об этом говорится в отчете ФБР по итогам 2025 года.

Среди основных инцидентов: инвестиционные махинации, компрометация деловой переписки, мошенничество под видом техподдержки и утечка данных. По данным агентства, показатель вырос на 26% по сравнению с 2024 годом.

Чаще всего в прошлом году граждане жаловались на:

- фишинг — 191 000 случаев;

- вымогательство — 89 000;

- инвестиционные схемы — 72 000.

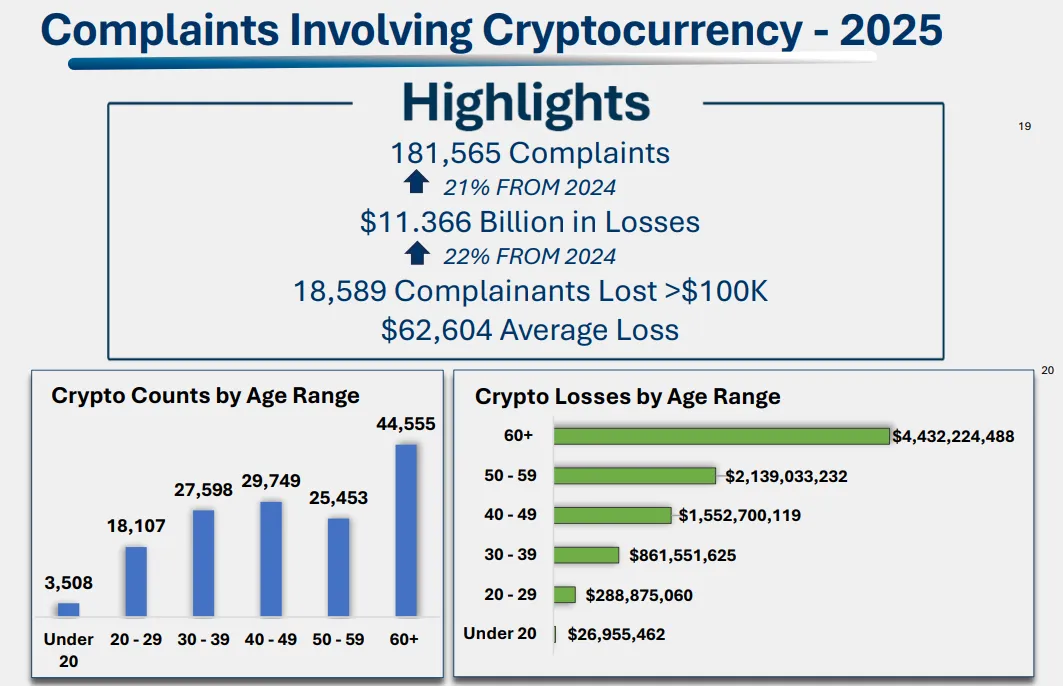

На последний пункт пришлось 49% всех зафиксированных инцидентов, убытки составили $8,6 млрд. Однако наибольший урон нанесли преступления, связанные с криптовалютой: потери превысили $11 млрд в 181 565 случаев.

Ключевые факты из отчета:

- кибермошенничество фигурировало в 453 000 жалоб и принесло $17,7 млрд убытков;

- сильнее всего пострадали американцы старше 60 лет: их потери составили $7,7 млрд (рост на 37% за год);

- впервые в отчет включены мошенничества с использованием ИИ (клонирование голоса, фейковые профили, поддельные документы и дипфейк-видео): 22 300 жалоб и ущерб в $893 млн.

В Chrome внедрили защиту от инфостилеров на уровне чипа

Google запустила технологию Device Bound Session Credentials (DBSC) в версии Chrome 146 для Windows. Функция призвана заблокировать вредоносному ПО возможность кражи и использования cookie-файлов.

Сессионные куки служат токенами аутентификации, которые позволяют заходить в аккаунты без повторного ввода логина и пароля. Инфостилеры вроде GlassWorm и LummaC2 научились эффективно извлекать эти данные из памяти или локальных файлов браузера.

Технология DBSC криптографически привязывает сессию пользователя к конкретному оборудованию — защитному чипу компьютера:

- на Windows — Trusted Platform Module;

- на macOS — Secure Enclave.

Механизм защиты:

- чип генерирует уникальную пару открытого и закрытого ключей;

- закрытый ключ невозможно экспортировать за пределы устройства;

- для выдачи новых краткосрочных сессионных куки Chrome должен доказать серверу, что он владеет соответствующим закрытым ключом.

Если злоумышленник похитит куки, они станут бесполезными почти мгновенно, так как без ключа, хранящегося в «железе», сервер не подтвердит легитимность сессии. Пользователи macOS получат доступ к функции в одном из будущих обновлений Chrome.

В Украине разоблачили «помощников в торговле криптовалютой»

Правоохранители Украины раскрыли схему кражи криптовалют под предлогом сопровождения в трейдинге для «приумножения прибыли», сообщает Киберполиция.

По данным следствия, злоумышленники находили потенциальных жертв в тематических Telegram-каналах. Пользователям присылали ссылки на фейковые веб-ресурсы, которые имитировали торговые платформы, но содержали вредоносное ПО — криптодрейнеры.

После подключения кошелька к такому сайту потерпевшие фактически предоставляли злоумышленникам полный доступ к своим активам без дополнительного подтверждения.

Масштабы ущерба:

- в одном случае фигуранты завладели суммой в размере ~95 000 USDT;

- в другом — похитили более 1000 USDT.

Полученные средства злоумышленники переводили между кошельками, обменивали на другие активы и конвертировали в наличные.

Правоохранители провели 20 одновременных обысков по местам проживания членов группировки и в их офисном помещении. Изъяты компьютерная техника и мобильные телефоны, денежные средства, а также записи, подтверждающие незаконную деятельность.

Четырем участникам, включая соорганизатора, сообщили о подозрении в мошенничестве в особо крупных размерах и отмывании доходов, полученных преступным путем.

Статьи предусматривают до 12 лет лишения свободы с конфискацией имущества.

Исследователи обнаружили новые методы взлома компьютеров

Три группы исследователей представили новые виды атак на память видеокарт Nvidia. Они способны предоставить хакерам привилегированный доступ к машине, используя «перевернутые биты» памяти.

Ячейки памяти хранят информацию в виде электрических зарядов, которые определяют значение битов внутри как 1 или 0. Атака типа Rowhammer сводится к усиленному воздействию на одни ячейки для изменения состояния зарядов в соседних и приводит к эффекту «переворачивания битов» (bit flip).

Новые виды атак Rowhammer нацеленные на видеопамять GDDR6:

- GDDRHammer. Работает против RTX 6000 на архитектуре Ampere. Используя новые паттерны «простукивания», исследователи добились в среднем 129 «переворачиваний битов» на банк памяти, что в 64 раза больше, чем у прошлогоднего GPUHammer. Атака дает злоумышленнику возможность получить доступ к CPU;

- GeForge работает похожим образом, но манипулирует директорией страниц памяти. Исследователи добились 1171 bit flip на RTX 3060 и 202 на RTX 6000. По их словам, это первый GPU-Rowhammer, который позволяет повысить права до уровня root;

- GPUBreach. Атакующий вынуждает драйвер, работающий с привилегиями ядра, выполнить запись out-of-bounds Демонстрация атаки проводилась на RTX A6000 — модели, которая широко используется для обучения ИИ.

Команда из Торонто передала информацию инженерам Nvidia, Google, AWS и Microsoft еще в ноябре 2025 года. В ответ Google выплатила исследователям $600 в рамках программы баг-баунти. В свою очередь, представители Nvidia сообщили, что могут обновить свой прошлогодний бюллетень безопасности, связанный с GPUHammer.

Хакеры воспользовались старой уязвимостью в ИИ-платформе Flowise

Хакеры начали активно использовать уязвимость максимального уровня сложности в ИИ-платформе Flowise. Об этом сообщила эксперт по кибербезопасности компании VulnCheck Кейтлин Кондон.

Инструмент предназначен для создания приложений на базе LLM с использованием ИИ-агентов, в том числе без технических навыков.

По словам Кондон, брешь позволяет запускать JavaScript-код без каких-либо проверок безопасности. Ошибку публично раскрыли в сентябре прошлого года с предупреждением, что ее успешное использование ведет к выполнению команд и доступу к файловой системе.

По данным эксперта, проблема кроется в узле Flowise CustomMCP, который позволяет настраивать соединение с внешним сервером. На момент обнаружения активность имела ограниченный характер и исходила с одного IP-адреса Starlink.

В сети доступно от 12 000 до 15 000 кастомных экземпляров Flowise. Пока неясно, какой процент из них остается уязвимым.

Кондон рекомендовала пользователям обновить софт до версии 3.1.1 (или как минимум 3.0.6), а также рассмотреть возможность отключения инстансов от интернета, если внешний доступ не является обязательным.

В США мошенники разослали «уведомления о штрафах» с фишинговым QR-кодом

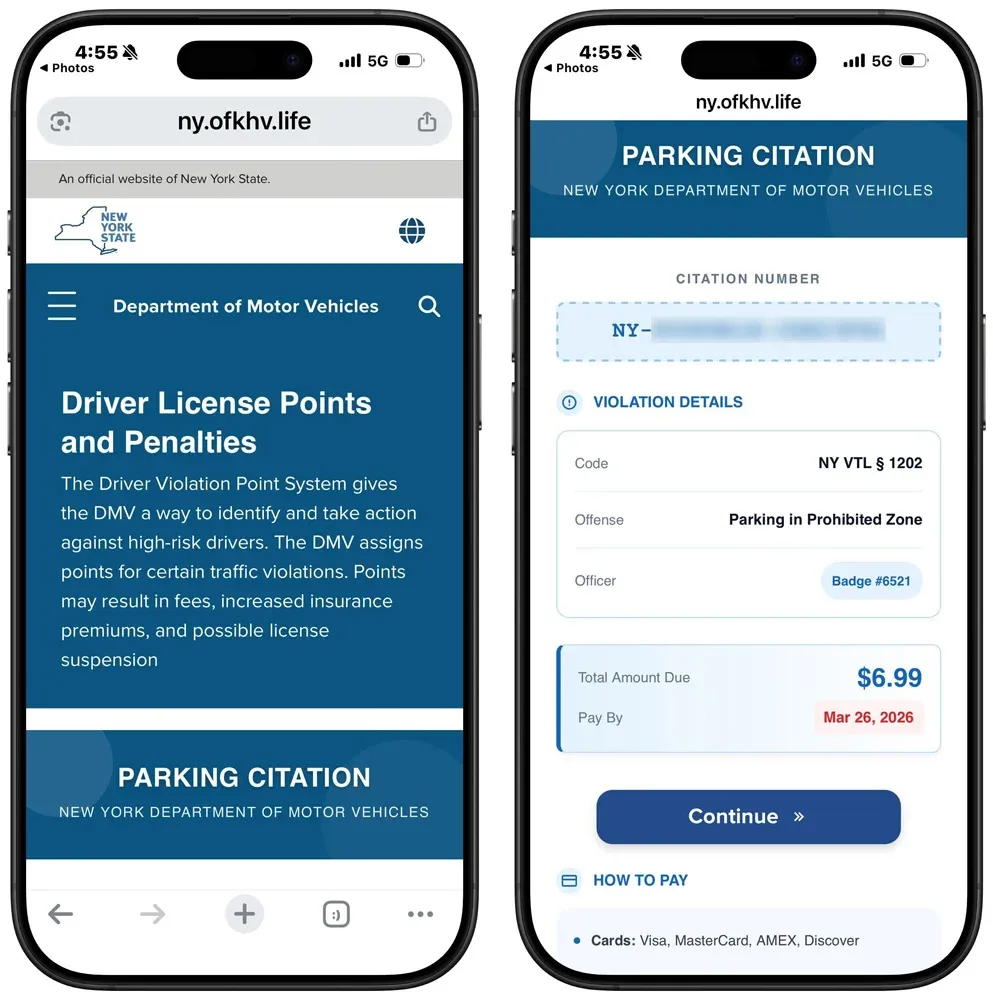

Мошенники разослали фейковые SMS о неуплате штрафа за нарушение правил дорожного движения, выдавая себя за суды американских штатов. Об этом сообщает BleepingComputer.

QR-код вел на фишинговый сайт для оплаты $6,99 и последующей кражи личных и финансовых данных.

По данным СМИ, новая кампания началась несколько недель назад. Один из пользователей поделился с изданием текстом сообщения, нацеленного на жителей Нью-Йорка. Похожие SMS приходили жертвам в других штатах.

В отличие от предыдущих кампаний, содержавших обычные ссылки, в этой версии использовали изображение якобы судебного уведомления.

В полученном редакцией сообщении утверждалось, что оно отправлено от «Уголовного суда города Нью-Йорк». Получателя запугивали: либо немедленная оплата штрафа за парковку или проезда по платной дороге, либо явка в суд.

Как работает фишинг:

- Сканирование кода вело на промежуточный сайт для решения капчи. Это делалось для сокрытия следа автоматизированными системами безопасности.

- После этого пользователь попадал на сайт, имитирующий портал Департамента транспортных средств или другого агентства. Во всех примерах сумма «долга» была одинаковой.

- При нажатии кнопки оплаты открывалась форма для ввода личных данных и банковской карты.

Согласно СМИ, в последствии информацию похищали и могли использовать в целях мошенничества и кражи личности.

Также на ForkLog:

- Неизвестные атаковали хранилище Hyperliquid через памп FARTCOIN.

- Пароль «123456» раскрыл сеть IT-работников из КНДР в криптоиндустрии.

- Оператор биткоин-банкоматов Bitcoin Depot сообщил о взломе на $3,7 млн.

- OpenAI усилит меры по защите детей.

- DEX Stabble призвала вывести активы из-за угрозы северокорейских хакеров.

- Anthropic закрыла публичный доступ к ИИ-модели Mythos после ее «побега из лаборатории».

- Bitcoin Core проведет публичную демонстрацию уязвимостей консенсуса биткоина.

- Solana-проекты получат единую систему реагирования на взломы.

- Агенты КНДР семь лет тайно писали код для ведущих DeFi-проектов.

- В Drift Protocol раскрыли детали взлома на $280 млн.

Что почитать на выходных?

В новом материале ForkLog совместно с экспертами индустрии выяснил, как развиваются ДАО и какие факторы мешают децентрализованным организациям занять свое место.